Googleが「2029年までにすべてのインフラをポスト量子暗号に置き換える」と宣言しました。これは、単なるシステムのアップデートではなく、インターネットの「安全の根拠」を根底から作り直す歴史的なプロジェクトです。

今回はこの聞きなれない「ポスト量子暗号」とは何か?

私たちは、どう備える必要があるのか?

について、一般の方でも概要がわかるように説明します。

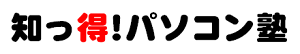

まずは、現在の暗号化技術「公開鍵暗号方式」をおさらい

まずは現在、インターネット上の通信を守っている「公開鍵暗号」という技術から説明します。

公開鍵暗号を一言でいうと、「誰にでも渡せる『南京錠(公開鍵)』と、自分だけが持つ『解錠用の鍵(秘密鍵)』のペア」を使う技術です。

公開鍵(Public Key)

公開鍵は、データを暗号化する(ロックする)ためだけの鍵で、インターネット上に公開します。通信の途中で誰かに知られたり盗まれても問題ありません。

秘密鍵(Private Key)

秘密鍵は、公開鍵で暗号化されたデータを復号する(開ける)ための鍵です。

これは絶対に他人に知られてはいけませんので、自分の手元に厳重に保管します。

この説明だけではピンとこないでしょうから、あなたがAmazonで買い物をする際を例にして、図解も含めて見てみましょう。

- 準備(Amazon)

まずAmazonは「公開鍵(南京錠)」と「秘密鍵(鍵)」のペアを作ります。 - 配布(Amazon→あなた)

次にAmazonは「公開鍵(南京錠)」だけをインターネット経由であなたに送ります。この鍵はハッカーに盗まれても、「ロックしかできない」ので安全です。 - 暗号化(あなた)

あなたは、Amazonから受け取った「公開鍵(南京錠)」を使って、注文情報やクレジットカード番号を入れた金庫をロックします。この瞬間に、あなた自身もその金庫を開けることはできなくなります。 - 送信(あなた→Amazon)

ロックされた金庫をインターネット経由でAmazonに送ります。

もしハッカーがこの金庫を盗んでも、開けるための「秘密鍵」を持っていないため、中身を見ることは不可能です。 - 復号(Amazon)

Amazonは、自分の手元で厳重に保管していた「秘密鍵(鍵)」を使って、あなたから届いた金庫を開け、注文情報とクレジットカード番号を確認します。

量子コンピュータが現在の暗号を無力化する

公開鍵暗号技術の安全性は、「スーパーコンピュータを使っても、計算を解くのに数万年かかる」という膨大な計算量に基づいています。しかし、その安全性も「量子コンピュータ」という次世代の技術で無力化されてしまう脅威が迫っています。

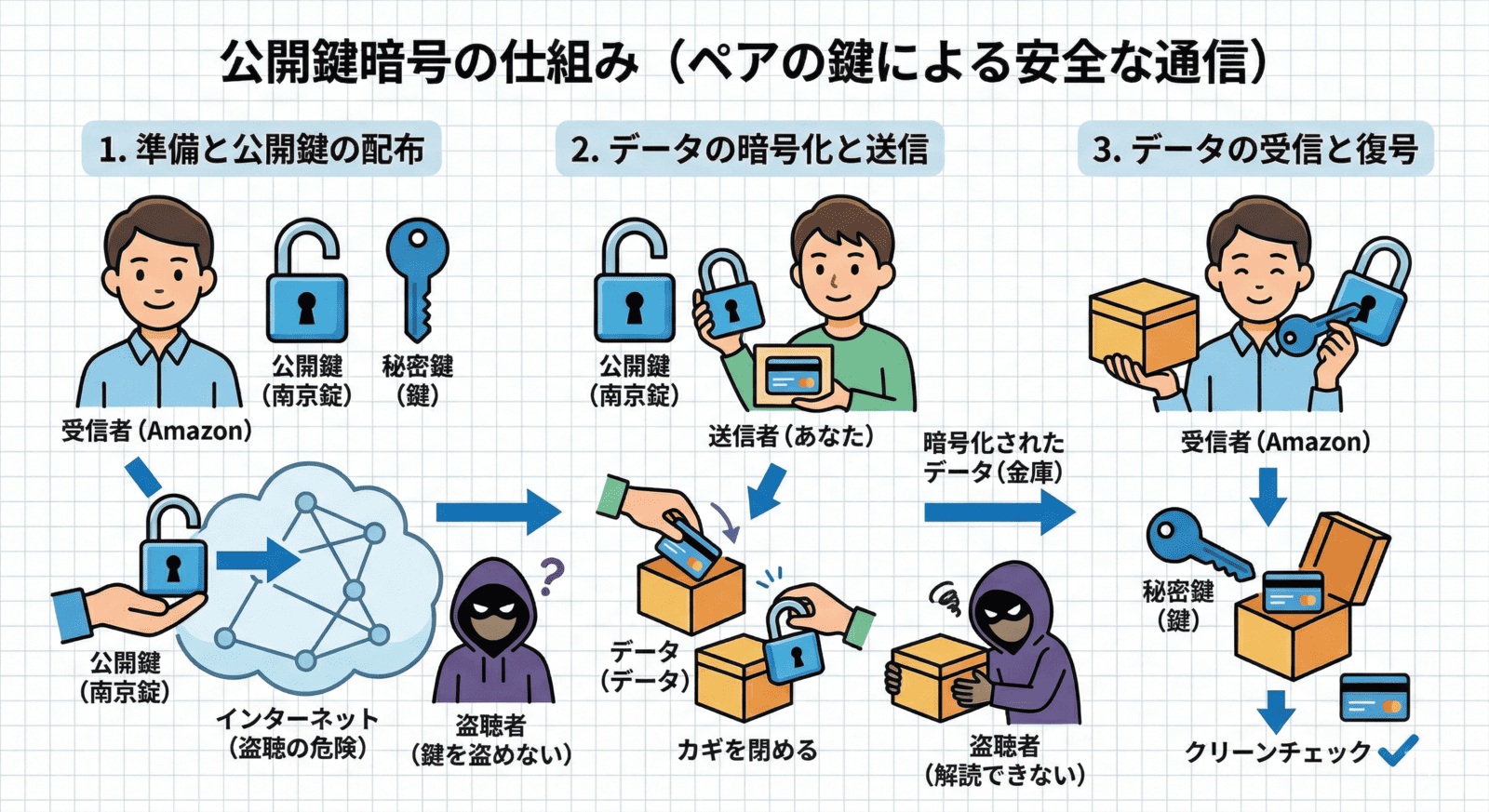

量子コンピュータは、従来のコンピュータが「1つずつ順番に試行錯誤する」のに対し、「膨大な可能性を重ね合わせて一気に処理する」という特殊な力を持っています。

従来のコンピュータは情報を「0か1か」でしか扱えませんが、量子コンピュータは「0でもあり1でもある」という特殊な状態を作れるため、あらゆる可能性を並行して計算し、最適な答えを効率よく導き出すことができます。

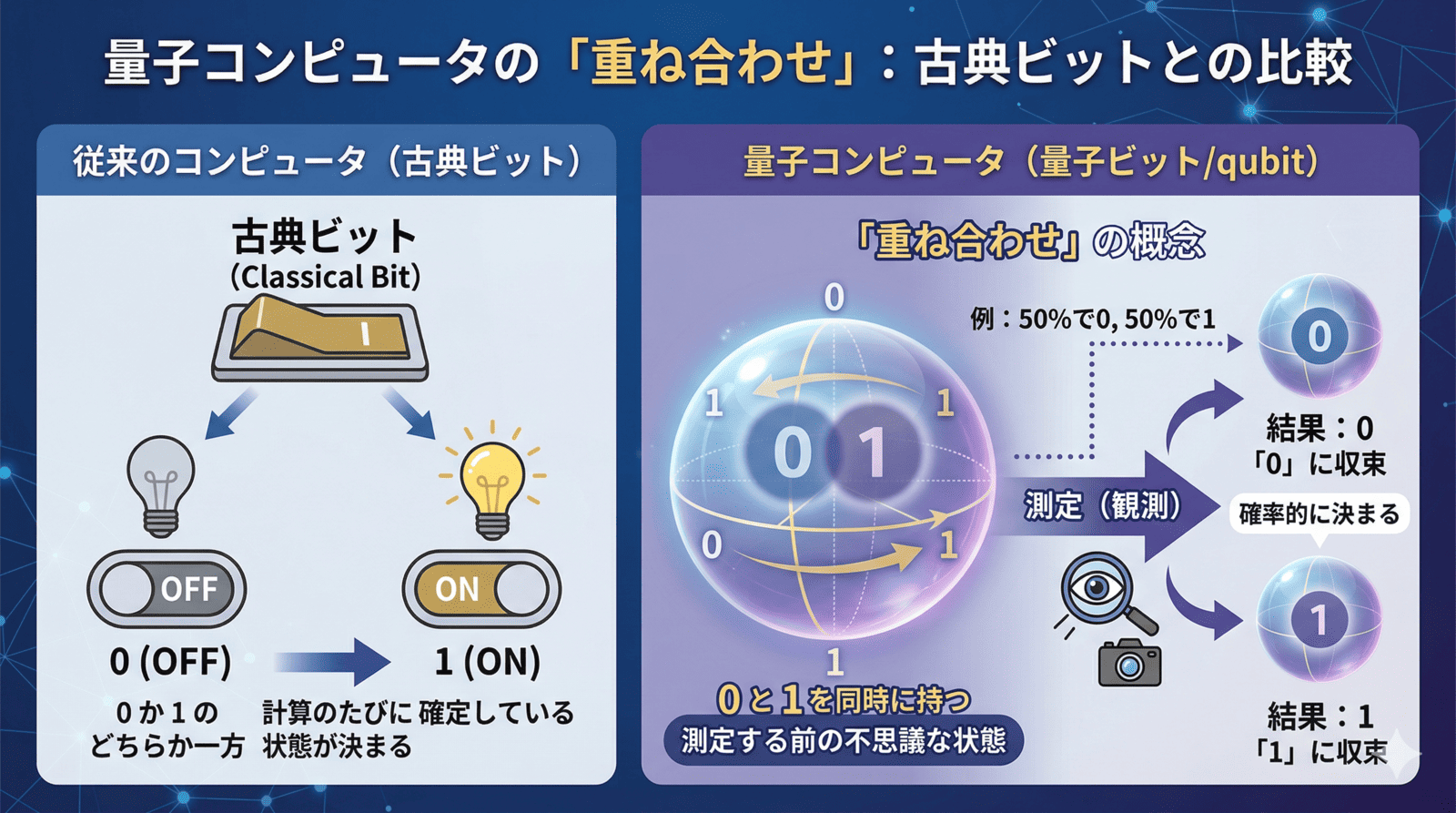

たとえば、巨大な迷路に一匹のマウスを入れると、マウスは行き止まりになる度に、戻って別のルートを探さなければなりません。現在のコンピューターは、こうした逐一の処理を高速に繰り返しています。

これに対し、量子コンピュータは迷路に無数のマウスを放つのではなく、一匹のマウスが「分身」してすべての道を同時に進むような処理を行います。さらに、行き止まりにぶつかった分身たちの記録を互いに打ち消し合い、出口に繋がるルートの確率だけを増幅させることができます。

この特殊な計算手法により、従来のコンピュータでは何年もかかる計算を、わずか数秒で終わらせることが可能になります。

そして、量子コンピュータが完成すれば、現在の通信や個人情報の暗号は、一瞬で「ただの数字の羅列」に戻ってしまいます。

量子コンピュータ(右)は、一匹のマウスが分身して処理する。

ポスト量子暗号(PQC)とは何か?

ここからが本題です。

ポスト量子暗号(Post-Quantum Cryptography: PQC)とは、「量子コンピュータでも解くことが困難な、新しい数学的アルゴリズムを用いた暗号」のことです。

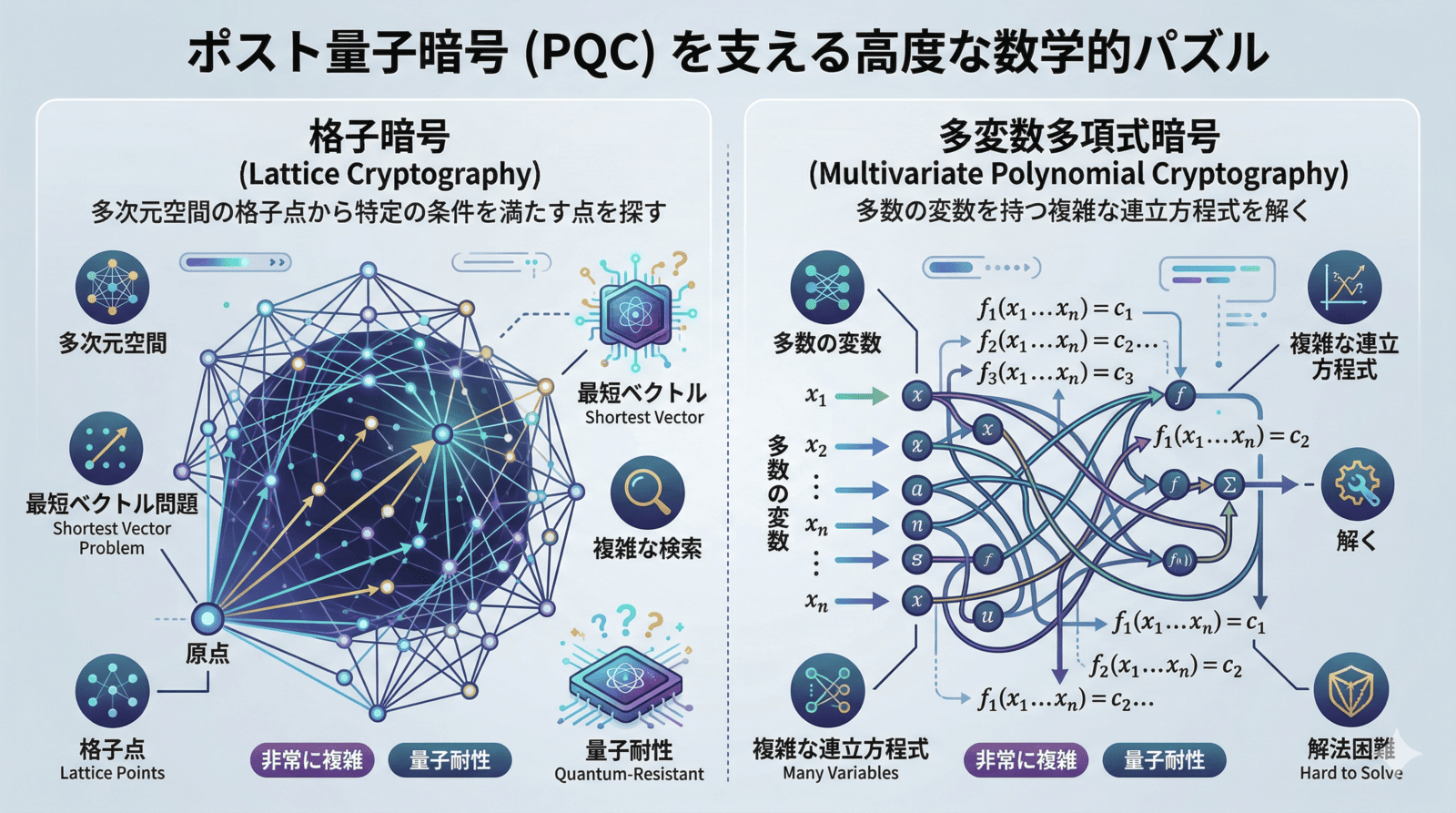

量子コンピュータのパワーに対抗するために、以下のような新しい「超難解パズル」が採用されています。

- 格子暗号: 多次元の格子点(多次元空間の点)の中から、特定の条件を満たす点を見つける非常に複雑な問題。

- 多変数多項式暗号: 多数の変数を持つ複雑な方程式を解く問題。

なぜ2029年?「今盗んで後で解読」への対抗策

だったら「量子コンピュータが完成してから対策すればいいんじゃ?」と思われがちですが、今すぐ対策が必要な理由があります。それが「HNDL(Harvest Now, Decrypt Later)」という攻撃です。

攻撃者は、今のうちに暗号化されたままのデータを大量に盗んで保存しておきますHarvest Now(今のうちに盗む)。そして数年後、量子コンピュータが完成したら、保存しておいたデータを解読しますDecrypt Later(あとから解読する)。

Googleが2029年という期限を切ったのは、こうした「未来の解読リスクから、今のデータを守るため」の防衛策ということです。

まとめ:私たちは何をすればいい?

私たちが一番気になるのが、「ブラウザやGoogleアカウントに保存しているパスワードは変える必要があるのか?」という点ですよね。

結論から言うと、パスワードを作り直す必要はありません。

なぜなら、PQC(ポスト量子暗号)への移行で変わるのは、パスワードそのものではなく、「パスワードを運ぶ通り道の作り方」だからです。

Google ChromeやAndroid OSのアップデートを通じて、エンジニアたちが「裏側の鍵」を自動的に付け替えてくれます。私たちがすべきことは、「システムやブラウザのアップデートを後回しにしないこと」です。

Googleのこの決断は、私たちが10年後も20年後も安心してネットを使えるようにするための「インフラ大改修」と言えます。